Czy wiesz, że aż 57% firm w Polsce doświadczyło cyberataku w 2024 roku? W świecie, gdzie cyberprzestępcy nie śpią, testy penetracyjne stały się niezbędnym narzędziem do ochrony systemów. Ale czym dokładnie są? Jak działają? I dlaczego warto je wdrożyć? Zapraszam na podróż po świecie etycznego hakowania!

Wyobraź sobie, że Twój dom ma system alarmowy. Testy penetracyjne to jak wynajęcie zawodowego włamywacza, który sprawdzi, czy na pewno nie da się otworzyć okna na parterze albo obejść czujników. W IT pentesterzy (specjaliści od testów) symulują ataki hakerskie, aby znaleźć luki w systemach, zanim zrobią to prawdziwi przestępcy.

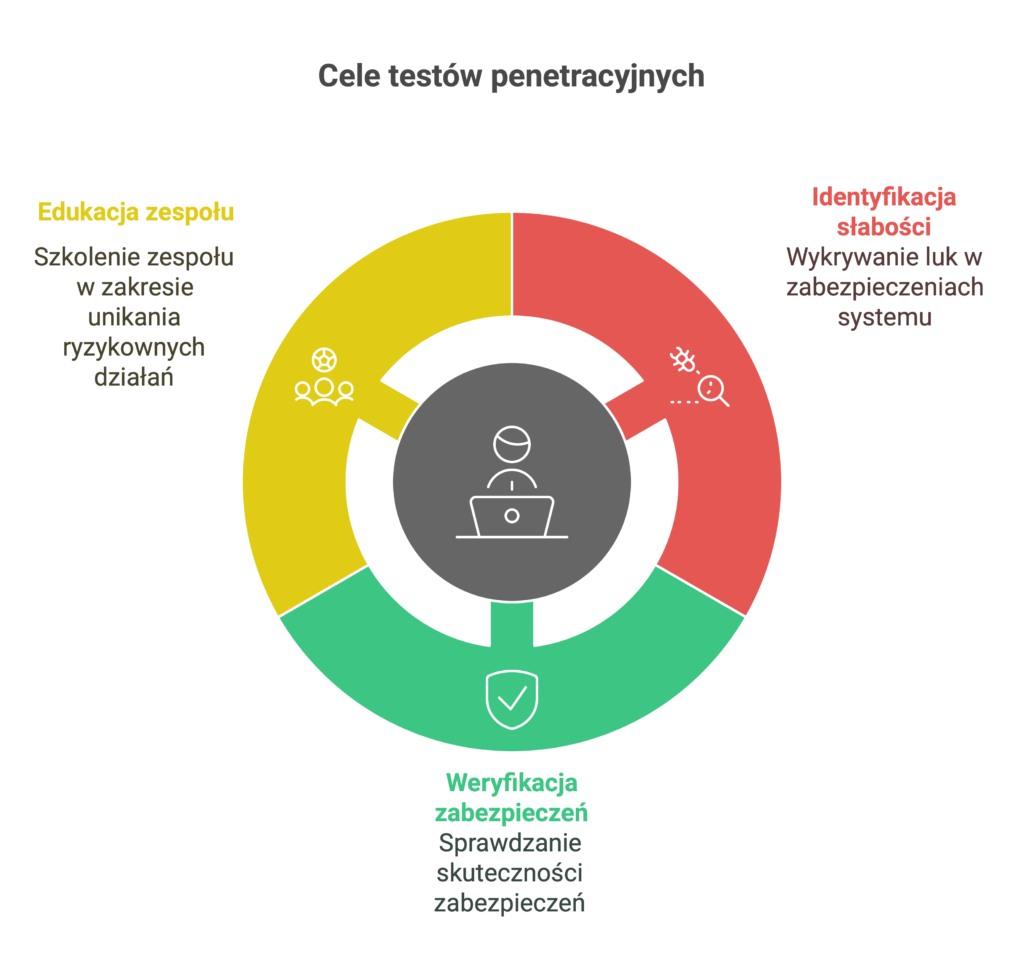

Kluczowe cele testów penetracyjnych:

- Identyfikacja słabości: np. błędy w kodzie, nieaktualne oprogramowanie.

- Weryfikacja zabezpieczeń: Czy firewall naprawdę działa?

- Edukacja zespołu: Pokazanie, jak unikać ryzykownych zachowań.

Testy penetracyjne vs. audyt bezpieczeństwa: co wybrać?

Często mylone, te dwa narzędzia mają różne zadania. Oto porównanie w tabeli:

| Kryterium | Testy Penetracyjne | Audyt Bezpieczeństwa |

|---|---|---|

| Cel | Symulacja realnych ataków | Sprawdzenie zgodności z normami (np. RODO) |

| Metoda | Aktywne włamanie (np. exploitacja luk) | Analiza dokumentacji i procesów |

| Wynik | Lista podatności + rekomendacje napraw | Raport zgodności z wymaganiami |

| Częstotliwość | Regularnie (np. raz na kwartał) | Zwykle okresowo (np. raz w roku) |

Kiedy wybrać testy? Gdy potrzebujesz sprawdzić, czy system wytrzyma atak. Audyt? Gdy zależy Ci na certyfikacji lub spełnieniu regulacji, takich jak PCI DSS.

Rodzaje testów penetracyjnych: od czarnej skrzynki po AI

Testy penetracyjne nie są jednolite. Oto najpopularniejsze typy:

- Black Box – Tester wie tyle, co haker z zewnątrz. Zero dostępu do kodu!

- White Box – Pełna wiedza o systemie. Idealne do głębokiej analizy.

- Grey Box – Połączenie obu. Najbardziej efektywne według ekspertów z SANS Institute.

- Testy Aplikacji Webowych – Skupione na lukach jak SQL Injection czy XSS, zgodnie z OWASP Top 10.

- Testy Fizyczne – Czy ktoś może wejść do serwerowni bez przepustki?

Nowość 2025: Testy aplikacji LLM (np. modele językowe), które sprawdzają podatności na manipulację promptami czy wycieki danych.

Dlaczego warto inwestować w testy penetracyjne?

- Uniknij Kosztownych Awarii: Średni koszt wycieku danych w 2024 wg. raportu IBM to 4,88 mln dolarów.

- Zgodność z Prawem: PCI DSS, RODO – testy pomagają spełnić wymogi.

- Budowa Zaufania: Klienci wolą firmy, które dbają o bezpieczeństwo.

Wyzwania?

- Fałszywe Wyniki: Automatyzacja może przeoczyć nietypowe luki.

- Koszty: Profesjonalne testy wymagają budżetu, ale… taniej niż odbudowa reputacji.

Przyszłość testów penetracyjnych: AI i automatyzacja

W 2025 r. rewolucją jest AI w pentestach. Narzędzia jak Pynt łączą automatyzację z analizą kontekstową, skanując systemy w czasie rzeczywistym. Trendy na horyzoncie:

Pamiętaj: nie czekaj na atak!

Testy penetracyjne to nie luksus, ale konieczność. Czy wiesz, że 30% firm w Polsce testuje swoje systemy regularnie? Nie daj się złapać w pułapkę pozornego bezpieczeństwa – działaj proaktywnie.

Zacznij już dziś:

Pamiętaj: w cyberwojnie lepiej być myśliwym niż zwierzyną.

Chcesz zgłębić temat? Sprawdź nasze źródła:

Masz pytania? Skontaktuj się z nami!